本文为该文章内容笔记。

什么是注册表

注册表是一个中央层次数据库,其中存储着系统和各种应用程序的设置信息。

DOS和Windows早期版本使用autoexec.bat、config.sys、win.ini和system.ini等,后期Windows替换为注册表。

Windows注册表结构的外观介绍

打开Regedit.exe时,会看到带有五个根文件夹或"hive"的树状结构。hive是基于Hadoop的一个数据仓库工具,可以对存储在Hadoop中的大规模数据做出各种操作。hive数据库仓库工具可以将结构化的数据文件映射为一张数据库表,并提供SQL查询功能,能将SQL语句转变为MapReduce任务来执行,使MapReduce变得更简单,不必开发专门的MapReduce应用程序,适合对数据仓库进行统计分析。

HKEY_CLASSES_ROOT hive包含了使用哪个应用程序打开系统中各种文件的配置信息。

HKEY_CURRENT_USER hive是当前登录用户的激活的、加载的用户配置文件。

HKEY_LOCAL_MACHINE hive包含了大量的系统配置信息,包括硬件设置和软件设置。

HKEY_USERS hive包含了该系统所有活跃加载的用户配置文件。

HKEY_CURRENT_CONFIG hive包含系统启动时使用的硬件配置文件。

注册表检查

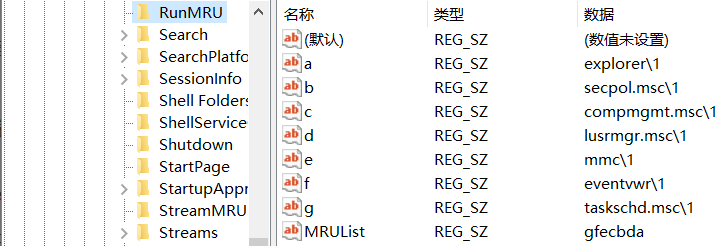

MRU列表

整个或最近使用过的列表中的MRU包含由于用户执行的特定操作而产生的条目,在各个注册表项中,有许多MRU LIS。

注册表会保留这些项目列表,以备将来用户返回使用,类似于历史记录和Cookie对Web浏览器中的作用。

位置:

HKEY_CURRENT_USER\software\microsoft\windows\currentversion\Explorer\RunMRU

借助RunMRU项提供的信息,可以看出用户已经打开的程序。

(经查询后得知,RunMRU中存放的是曾经在“运行”窗口打开过的程序。)

USB设备

只要将设备连接到通用串行总线(USB),就会查询驱动程序,并将设备的信息存储在注册表中(Thumb Drive)。

该项存储产品的内容和曾经连接到系统的任何USB设备的设备ID值。

位置:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USBSTOR

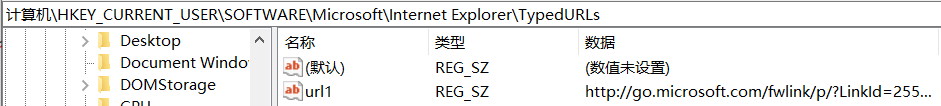

INTERNET EXPLORER

Internet Explorer是Windows系统自带的Web浏览器,注册表位置为:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\TypedURLs

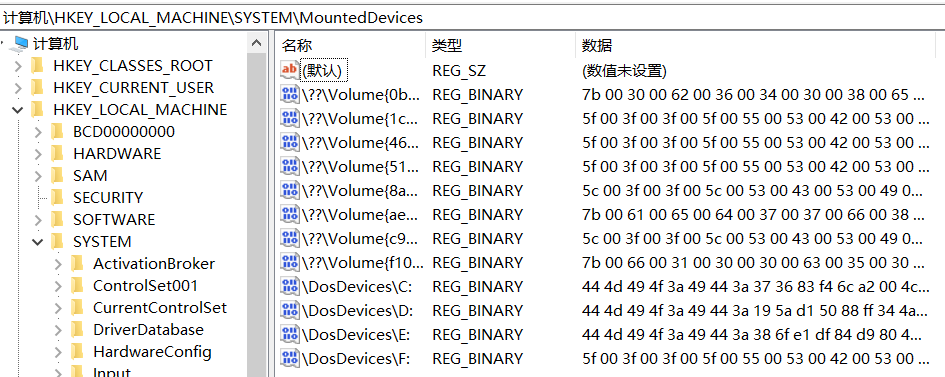

附属硬件

HKEY_LOCAL_MACHINE\SYSTEM\MountedDevices

如果物理连接的设备与此处的设备存在差异,可能表明某些设备在获取证据之前已被移除。

恶意软件

HKEY_CURRENT_USER\Software

可能会在这里发现恶意软件的存在。

最近使用的应用程序

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\Currentversion\Search\RecentApps

本人电脑注册表中不存在该路径,虚拟机中也没有找到。

但除此之外,还可以查看UserAssist、MUICache等表项,参照windows取证——文件执行记录的获取和清除。